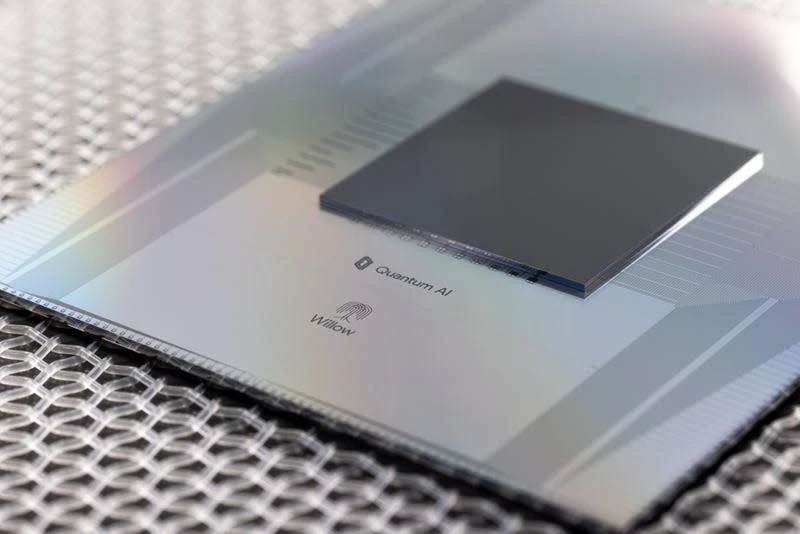

شريحة Willow الكمومية من جوجل تُهدد تشفير العملات الرقمية!

أعلنت شركة Google مؤخرًا عن إطلاق شريحة كمومية جديدة تُدعى “Willow”. تتميز هذه الشريحة بسرعة فائقة وقدرة مُحسنة على تصحيح أخطاء الحواسيب الكمومية مقارنةً بسابقاتها. يُمهد هذا الإنجاز الطريق نحو تطبيقات عملية للحوسبة الكمومية، لكنه أيضًا يطرح تساؤلات حول مستقبل أمان العملات الرقمية.

قدرات لا تُصدق!

وفقًا لـ Google، فإن شريحة Willow قادرة على إتمام عملية حسابية معقدة جدًا في 5 دقائق فقط، ولكي تفهم “مُعقدة” إلى أي درجة، تقول Google إن أسرع حاسوب على وجه الأرض الآن سيحتاج 10 سكستيليون سنة (10 أمامها 21 صفرًا) لإتمامها!

مشكلة الحواسيب الكمومية بشكلٍ عام ليست في سرعتها، وإنما في ميلها لإنتاج أخطاء متكررة. أما الآن، وبفضل شريحة Willow من Google، يتوقع الخبراء أن تقل هذه الأخطاء بشكلٍ كبير.

تأثير شريحة Willow على العملات الرقمية

على الرغم من قدرات شريحة Google الجديدة، فإنها تُمثل تهديدًا واضحًا للعملات الرقمية. تعتمد هذه العملات على تقنيات تشفير معقدة، لكن مع التطورات التي تحدث في مجال الحوسبة الكمومية، يتزايد الحديث عن احتمالية كسر هذه التشفيرات. يؤكد الخبراء أن التهديدات لا تزال نظرية في الوقت الحالي، لكن لا أحد يعلم ما الذي يخبئه لنا التطور التقني المهول.

أكد المتحدث باسم Google أن شريحة Willow لا تزال بعيدة عن الوصول لهذه المرحلة وكسر التشفيرات الحديثة مُشيرًا إلى أن الأجهزة الكمومية ستحتاج من 10 إلى 15 سنة حتى تستطيع أن تفعل ذلك. إلى جانب ذلك، تُشير تقديرات الخبراء إلى أن كسر أنظمة التشفير الحالية يتطلب أجهزة تحتوي على 4 ملايين بت كمومي qubits، بينما تتكون معالجات Google الحالية من 100 بت فقط.

للتصدي للتهديدات المستقبلية، يعمل الباحثون على تطوير خوارزميات تشفير مضادة للحوسبة الكمومية تُعرف بالتشفير الآمن كموميًا Quantum-Safe Cryptography.

الخبراء يشيرون إلى أن تأثير الحواسيب الكمومية لن يقتصر على العملات الرقمية، بل سيُحدِث ثورة في العديد من المجالات، بما في ذلك الذكاء الاصطناعي، والرعاية الصحية، والطاقة، والأمن. تقنيات التشفير الفائقة التي توفرها الحوسبة الكمومية ستعزز أمن البيانات، بينما ستتيح سرعة المعالجات فرصًا لا مثيل لها لتطوير برمجيات وأجهزة أكثر كفاءة.

باختصار، الحواسيب الكمومية هي سلاحٌ ذو حدين، فمن جهة تعد باكتشاف الأدوية، وتحسين الذكاء الاصطناعي، وتحليل البيانات، وغيرهم. ومن جهةٍ أخرى تُهدد أنظمة التشفير الحالية وربما المستقبلية ما دام الباحثون لم يتوصلوا بعد لطرق تشفير أقوى.

?xml>